Desvendando a Arquitetura Essencial que Sustenta Servidores e Desktops no Brasil

A Fundação do Linux

Para qualquer Analista de Suporte Técnico de TI, especialmente aqueles com mais de 25 anos de experiência como você, Augusto, a familiaridade com a arquitetura interna dos sistemas operacionais é a chave para a resolução eficiente de problemas. No universo Linux, essa arquitetura é definida de forma rigorosa pelo seu Sistema de Arquivos e pelo Padrão de Hierarquia de Sistemas de Arquivos (FHS).

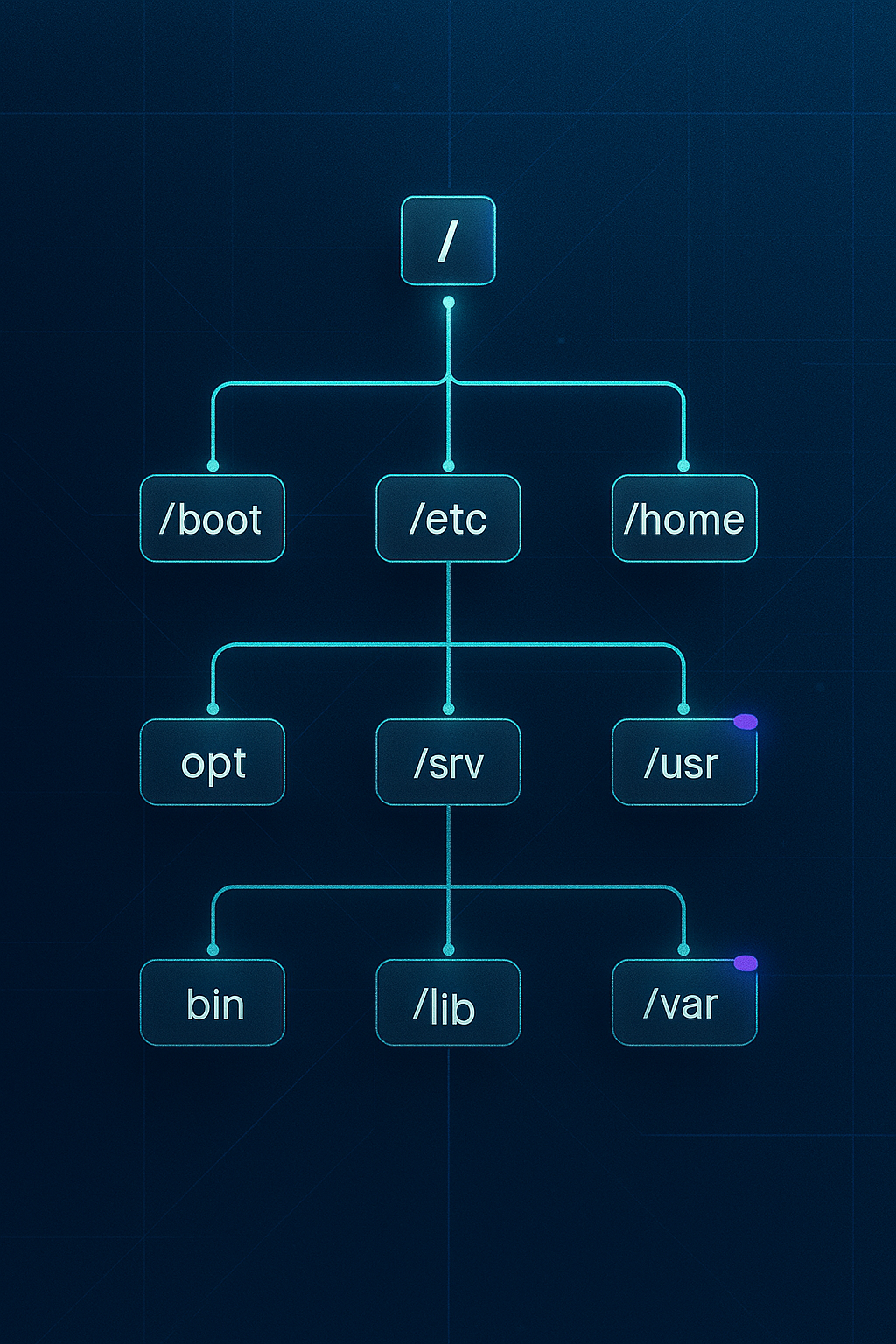

Diferentemente do Windows, onde o conceito de drive letters (C:, D:, etc.) organiza os dados em volumes separados, o Linux adota uma abordagem unificada. O sistema de arquivos é uma única estrutura em forma de árvore, onde todos os dispositivos, partições e recursos são montados em um diretório raiz, representado pela barra simples (/).

Com a crescente adoção de soluções open source em datacenters corporativos, em servidores web e até mesmo em estações de trabalho especializadas no Brasil – sem contar o uso massivo em dispositivos embarcados e IoT (Internet das Coisas) – entender essa hierarquia não é apenas uma boa prática, é um requisito fundamental para garantir a estabilidade, segurança e performance dos ambientes que gerenciamos.

Este guia detalhado é um mergulho na estrutura do sistema de arquivos Linux, desvendando cada diretório principal, seu propósito específico e sua importância prática no contexto de suporte técnico para empresas e usuários domésticos no cenário brasileiro.

I. O Diretório Raiz (/) e a Estrutura FHS

A raiz (root directory), identificada apenas por /, é o ponto de partida de tudo. A partir dela, todos os outros diretórios são ramificados, seguindo o padrão FHS.

O FHS não é apenas uma recomendação; é um padrão de fato que garante a portabilidade de scripts, softwares e conhecimento entre as diversas distribuições Linux (Debian, Ubuntu, Red Hat, CentOS, Fedora, Arch Linux, etc.). Para um Analista de Suporte no Brasil, que pode atender desde pequenas startups a grandes corporações, essa padronização é vital, pois permite aplicar o mesmo conhecimento técnico em diferentes ambientes.

O Princípio “Tudo é um Arquivo”

É crucial entender a filosofia do Unix/Linux: Tudo é um arquivo. Isso inclui não apenas documentos e programas, mas também dispositivos de hardware (discos, impressoras, interfaces de rede) e até processos em execução. Essa abstração simplifica a forma como o sistema interage com seus recursos.

Hierarquia Essencial: Uma Visão Geral dos Principais Diretórios

A seguir, detalhamos os principais diretórios que você encontrará na raiz de qualquer instalação Linux e suas funções vitais no suporte técnico.

II. Diretórios Essenciais para a Inicialização e Operação

1. /bin (Binários Essenciais)

- Conteúdo: Contém binários essenciais (comandos executáveis) que são necessários para que o sistema possa inicializar, operar e para que um usuário possa trabalhar em modo de usuário único (single-user mode).

- Exemplos:

ls, cp, mv, rm, cat, bash.

- Contexto de Suporte: Em um cenário de recuperação de desastres em um servidor corporativo brasileiro, se você precisar bootar em modo de emergência, os comandos em

/bin serão os únicos disponíveis para diagnóstico e reparo inicial. Se eles estiverem corrompidos, o sistema estará inoperante.

2. /sbin (Binários do Sistema)

- Conteúdo: Contém binários essenciais para a administração do sistema, que geralmente só podem ser executados pelo root (administrador).

- Exemplos:

fdisk, mkfs, fsck, ifconfig (em sistemas mais antigos/tradicionais), shutdown, reboot.

- Contexto de Suporte: Essencial para tarefas de manutenção programada em empresas (como formatação de novas partições, verificação de integridade do sistema de arquivos) ou para resolução de falhas de rede e inicialização.

3. /boot (Arquivos de Inicialização)

- Conteúdo: Arquivos necessários para o processo de inicialização, incluindo o Kernel Linux e os arquivos do GRUB (Grand Unified Bootloader).

- Contexto de Suporte: Um erro no arquivo de configuração do GRUB (

/boot/grub/grub.cfg) ou um Kernel corrompido pode impedir que um servidor de missão crítica (como um servidor de ERP ou de banco de dados) inicie. A intervenção aqui, geralmente via Live CD ou Rescue Mode, é comum e delicada, exigindo atenção especial aos parâmetros de boot.

4. /etc (Arquivos de Configuração)

- Conteúdo: Arquivos de configuração estáticos específicos do host. Isso inclui configurações de rede, senhas (criptografadas), serviços, scripts de inicialização, e a maioria dos arquivos de configuração dos programas instalados.

- Exemplos:

/etc/passwd, /etc/shadow, /etc/fstab, /etc/default, /etc/samba/smb.conf.

- Contexto de Suporte: É talvez o diretório mais importante para o suporte. Problemas de autenticação de usuários, configuração de rede em ambientes corporativos, compartilhamento de arquivos via Samba ou serviços web (Apache/Nginx) são quase sempre resolvidos com a edição de arquivos neste diretório. Atenção: Mantenha sempre backups dos arquivos de configuração antes de qualquer edição.

III. Diretórios de Usuários, Variáveis e Montagens

5. /home (Diretórios Pessoais)

- Conteúdo: Armazena os dados pessoais e as configurações específicas de cada usuário não-root. Cada usuário tem um subdiretório aqui (ex.:

/home/augusto).

- Contexto de Suporte (Usuário Doméstico e Corporativo):

- Doméstico: É onde fotos, documentos e músicas são armazenados. Problemas de falta de espaço em disco e backups incompletos são comuns. A política de Backup 3-2-1 deve ser reforçada, especialmente no Brasil, onde a perda de dados pessoais ou acadêmicos é um problema frequente.

- Corporativo: É o local para documentos de trabalho. As cotas de disco são frequentemente aplicadas aqui para evitar que um único usuário consuma todos os recursos do servidor de arquivos. A gestão de permissões (leitura, escrita, execução) é crucial para a segurança e conformidade (LGPD).

6. /root (Diretório do Superusuário)

- Conteúdo: É o diretório home do usuário root (administrador).

- Contexto de Suporte: Por padrão, o root não deve usar o diretório

/home. Manter a home do root separada é uma prática de segurança que evita que arquivos importantes de administração sejam misturados com dados de usuários comuns. Evitar o login direto como root e preferir o uso do comando sudo é uma norma de segurança que minimiza a chance de erros catastróficos.

7. /var (Dados Variáveis)

- Conteúdo: Arquivos cujo conteúdo é esperado mudar constantemente durante o funcionamento normal do sistema.

- Subdiretórios Chave:

/var/log: Logs do sistema e de aplicativos. Vital para o diagnóstico./var/www: Em muitas distribuições, é o local padrão para o conteúdo de sites (web root)./var/spool: Filas de impressão e de e-mail./var/lib: Informações de estado persistente dos programas. (Ex.: bancos de dados do MySQL ou PostgreSQL).

- Contexto de Suporte (Corporativo): O

/var/log é seu melhor amigo. Quando um serviço falha, um servidor web ou de e-mail apresenta problemas, os logs (ex.: syslog, auth.log, logs do Apache/Nginx) são a principal fonte de informação. O monitoramento do crescimento de logs é essencial, pois um crescimento descontrolado pode rapidamente esgotar o espaço em disco de uma partição, derrubando o servidor.

8. /mnt e /media (Pontos de Montagem)

- Conteúdo:

/mnt: Ponto de montagem temporário tradicionalmente usado para sistemas de arquivos montados manualmente (ex: montar uma partição de recuperação, um disco de backup via NFS/SMB, ou uma mídia externa para um processo específico de migração)./media: Ponto de montagem para mídias removíveis controladas pelo desktop environment (ex: pendrives, CDs/DVDs, HDs externos).

- Contexto de Suporte:

- Empresas: Usado para montar backups em fitas ou dispositivos externos, ou para diagnosticar partições em máquinas que não estão inicializando.

- Doméstico: Ao conectar um pendrive, o sistema operacional (Ubuntu, Mint, etc.) o monta automaticamente em

/media/nome_do_usuario/nome_do_pendrive. A resolução de permissões em mídias externas com sistemas de arquivos Windows (FAT32, NTFS) é uma demanda comum de suporte.

IV. Componentes Compartilhados e Temporários

9. /usr (Hierarquia de Dados de Compartilhamento)

- Conteúdo: Contém a maior parte dos arquivos do sistema operacional, incluindo binários (programas), bibliotecas, documentação e arquivos de headers. O nome vem de “Unix System Resources” ou “User System Resources”, mas hoje o mais correto é considerá-lo “User System Resources”, pois abriga a maioria dos programas e arquivos não essenciais à inicialização mínima.

- Subdiretórios Chave:

/usr/bin: Binários não essenciais para a operação mínima (a maioria dos programas que você usa)./usr/sbin: Binários de administração não essenciais para a operação mínima./usr/lib: Bibliotecas compartilhadas./usr/share: Arquivos de dados arquitetura-independentes (documentação, ícones, arquivos de locale – fundamental para a correta exibição do português brasileiro)./usr/local: Usado para programas instalados manualmente fora do gerenciador de pacotes da distribuição. É um diretório crítico para desenvolvedores e administradores que compilam softwares customizados.

- Contexto de Suporte: Quando um programa falha ou um comando não é reconhecido, a verificação da integridade dos binários e bibliotecas em

/usr é o primeiro passo.

10. /lib e /lib64 (Bibliotecas Compartilhadas Essenciais)

- Conteúdo: Contém as bibliotecas compartilhadas essenciais para os binários em

/bin e /sbin.

- Contexto de Suporte: Problemas de dependência de bibliotecas (“missing shared library”) são um pesadelo. Um sistema pode falhar ao inicializar se uma biblioteca essencial estiver corrompida ou ausente.

11. /tmp (Arquivos Temporários)

- Conteúdo: Arquivos temporários que podem ser criados por qualquer usuário ou programa.

- Contexto de Suporte: O conteúdo deste diretório é limpo a cada reinicialização. Muitos problemas de uso excessivo de disco em ambientes corporativos são causados por processos mal comportados que criam arquivos grandes em

/tmp. O suporte deve monitorar o tamanho deste diretório, mas nunca apagar arquivos em uso.

V. Dispositivos, Processos e Ligações

12. /dev (Arquivos de Dispositivo)

- Conteúdo: Arquivos que representam todos os dispositivos de hardware do sistema. Lembre-se, tudo é um arquivo.

- Exemplos:

/dev/sda (primeiro disco SATA), /dev/sdb1 (primeira partição do segundo disco), /dev/null (o “buraco negro” do Linux), /dev/ttyS0 (porta serial).

- Contexto de Suporte: É vital para a configuração de storage (discos, RAID), para a gestão de periféricos (como impressoras seriais ou USB) e para diagnóstico de I/O (entrada/saída). O acesso direto a esses “arquivos” permite que o Kernel controle o hardware.

13. /proc (Sistema de Arquivos de Processos)

- Conteúdo: Um sistema de arquivos virtual (ou pseudo-filesystem) que não reside no disco. Ele contém informações em tempo real sobre os processos em execução e o estado do Kernel.

- Exemplos: Cada processo em execução tem um diretório com seu PID (ID do Processo) em

/proc. Arquivos como /proc/cpuinfo ou /proc/meminfo fornecem detalhes de hardware.

- Contexto de Suporte (Diagnóstico Avançado): Essencial para o monitoramento de performance e a solução de bugs. Analistas experientes no Brasil usam

cat /proc/meminfo ou cat /proc/loadavg para diagnóstico rápido sem instalar ferramentas externas.

14. /sys (Sistema de Arquivos do Sistema)

- Conteúdo: Outro sistema de arquivos virtual que permite a interação com o Kernel para configurar e monitorar dispositivos de hardware conectados.

- Contexto de Suporte: Útil para diagnóstico de baixo nível de barramentos (PCI, USB), firmware e configurações de hotplug (conexão de dispositivos a quente).

15. /srv (Dados de Serviço)

- Conteúdo: Contém dados específicos para serviços fornecidos pelo sistema, como FTP, Web ou CVS/SVN. O objetivo é que esses dados sejam mantidos em um local específico e acessível, independentemente da configuração de rede do host.

- Contexto de Suporte: Embora nem todas as distribuições o utilizem rigorosamente, ele padroniza o local de armazenamento de dados para serviços públicos em grandes servidores, facilitando a administração de vários serviços na mesma máquina.

VI. Sistemas de Arquivos Mais Comuns e o Contexto Brasileiro

A escolha do tipo de sistema de arquivos é um ponto crucial que impacta diretamente a performance, a segurança e a capacidade de recuperação de dados. No cenário brasileiro, a estabilidade e a robustez são prioridades, especialmente em setores financeiros, logísticos e de e-commerce.

1. Ext4 (Fourth Extended Filesystem)

- Status: É o padrão na maioria das distribuições modernas (Ubuntu, Debian, Fedora) e o mais comum em estações de trabalho e servidores de uso geral no Brasil.

- Vantagens: Estabilidade comprovada, journaling (registro de transações que acelera a recuperação após falha de energia ou crash), suporte a grandes arquivos e partições.

- Aplicação: Ideal para a maioria das partições de usuários domésticos (simplicidade) e para a partição raiz (/) e

/home na maioria das empresas.

2. XFS (eXtended Filesystem)

- Status: Muito popular em ambientes corporativos e em soluções da Red Hat/CentOS.

- Vantagens: Excelente performance em I/O (Entrada/Saída) paralelo e com arquivos muito grandes. Projetado para escalabilidade em servidores de alto desempenho e storage.

- Aplicação: Servidores de banco de dados (PostgreSQL, Oracle), storage de grandes volumes de dados (terabytes/petabytes), e servidores de virtualização.

3. Btrfs (B-tree filesystem)

- Status: Uma alternativa moderna, vista como o “sucessor do Ext4”. Está ganhando tração em distribuições como SUSE/openSUSE e até mesmo em soluções corporativas por meio de vendors como a Oracle.

- Vantagens: Recursos avançados como snapshots (cópias instantâneas do sistema de arquivos), RAID nativo, e checksums (verificação de integridade dos dados).

- Aplicação: Ótimo para estações de trabalho avançadas (desenvolvedores, power users) e servidores que precisam de reversão rápida (servidores de teste, staging), pois permite restaurar o estado do sistema a partir de um snapshot em segundos. No Brasil, seu uso ainda é nichado, mas em ambientes DevOps e Cloud está se tornando mais comum.

4. ZFS (Zettabyte File System)

- Status: Embora não seja um sistema nativo do Kernel Linux, ele pode ser instalado e é amplamente utilizado em servidores de storage de alto desempenho no mundo, incluindo o Brasil.

- Vantagens: Extrema integridade de dados, volume management integrado, snapshots e eliminação de duplicação de dados (deduplication).

- Aplicação: Servidores NAS (Network Attached Storage), storage de backup de longo prazo e qualquer ambiente onde a integridade dos dados seja a prioridade máxima (ex: arquivos jurídicos, dados financeiros).

VII. Implicações Práticas de Suporte no Contexto Brasileiro

No dia a dia do suporte técnico em TI no Brasil, a arquitetura do sistema de arquivos Linux se traduz em desafios e oportunidades.

1. Gestão de Espaço em Disco (A Máxima da Partição Separada)

No Brasil, com um parque de máquinas e servidores de hardware muitas vezes heterogêneo e com orçamentos apertados, a gestão de storage é um desafio constante.

A arquitetura FHS permite uma solução elegante: a separação de partições no momento da instalação. Para um servidor corporativo, a prática recomendada é ter partições separadas para:

/ (Raiz): Pequena, estável, apenas o essencial./boot: Pequena, para o Kernel e GRUB./var: Grande, para logs e dados variáveis. Se esta partição encher, apenas os serviços afetados param, e não o sistema operacional inteiro./home ou /srv: Grande, para dados de usuários/serviços. Se encher, o sistema principal e a administração não são comprometidos.

Vantagem: Se a partição /var/log encher (um evento comum por logs descontrolados), o servidor não travará completamente, permitindo que o Analista de Suporte acesse a máquina remotamente, logue no sistema (que reside na partição /) e resolva o problema sem um downtime total.

2. Segurança e Permissões (A Chave para a LGPD)

A Lei Geral de Proteção de Dados (LGPD) tornou a segurança de dados crítica para empresas brasileiras. O Linux, com seu modelo estrito de permissões, é uma ferramenta poderosa de conformidade.

- Permissões (rwx): O sistema de permissões (read, write, execute para owner, group, others) é aplicado em todos os arquivos e diretórios. O Analista de Suporte deve dominar os comandos

chmod, chown e chgrp para garantir que apenas os usuários autorizados (ou o root) tenham acesso a dados sensíveis.

- Contexto: Em um servidor de arquivos com dados de clientes (

/srv/clientes), apenas o grupo de usuários do setor financeiro deve ter permissão de leitura/escrita, e o resto da rede deve ser proibido de acessar. Uma configuração incorreta é uma falha de segurança.

3. Diagnóstico e Resolução Remota

O domínio da estrutura FHS é o que capacita o suporte remoto eficiente, uma modalidade cada vez mais usada no Brasil para reduzir custos.

- Saber Onde Olhar: Quando um usuário reclama que o servidor está lento, saber que você precisa checar o

/proc para ver o uso de CPU/Memória, o /var/log para erros e o /etc para configurações de serviços, economiza minutos preciosos e o downtime.

- Consistência: A uniformidade do FHS garante que o mesmo script ou a mesma sequência de comandos que você usa para resolver um problema de rede em um servidor Ubuntu no Rio de Janeiro será aplicável em um CentOS no datacenter de São Paulo.

VIII. Conclusão e Perspectivas para o Analista de Suporte

Augusto, com sua expertise de 25 anos, você sabe que a tecnologia evolui, mas os fundamentos persistem. O Sistema de Arquivos Linux e o FHS são esses fundamentos. Eles representam a ordem e a lógica sob a qual o sistema operacional opera.

Para o Analista de Suporte Técnico de TI no Brasil, dominar essa hierarquia significa:

- Agilidade no Diagnóstico: Reduzir o tempo de MTTR (Mean Time To Repair), um KPI (Key Performance Indicator) vital para qualquer contrato de SLA (Service Level Agreement).

- Robustez e Prevenção: Implementar sistemas mais resilientes e à prova de falhas com particionamento inteligente e escolha adequada do sistema de arquivos (Ext4, XFS, Btrfs).

- Segurança e Conformidade: Gerenciar permissões e acessos de forma rigorosa, atendendo aos requisitos de segurança da informação e LGPD.

O Linux não é apenas um sistema operacional, é uma caixa de ferramentas para o profissional de TI. Entender o mapa – o seu sistema de arquivos – é o que permite extrair o máximo de performance, estabilidade e segurança para usuários domésticos e, principalmente, para o ambiente corporativo que exige o mais alto nível de disponibilidade.

🚀 Tecnologia sem preocupações: Suporte 24h para você e seu negócio! 🖥️📱

Precisa de suporte técnico confiável e acessível a qualquer hora? Na Micro24 Horas, oferecemos manutenção e suporte 24 horas, inclusive fins de semana e feriados!

Nossa equipe está pronta para resolver seus problemas, com mais de 25 anos de experiência solucionando desafios para empresas e usuários domésticos.

Nossos Destaques:

- Montagem e Manutenção: Especialistas em montagem e manutenção de computadores e notebooks, garantindo o melhor desempenho para seus equipamentos.

- Instalação e Configuração: Realizamos a instalação e configuração de softwares e impressoras, deixando tudo pronto para o uso.

- Conectividade Total: Resolvemos seus problemas de internet com a instalação, configuração e reparo de internet cabeada e Wi-Fi, incluindo a otimização com Roteadores Mesh.

Além disso, oferecemos:

- Dicas diárias sobre tecnologia, IA, segurança digital e muito mais!

- Atendimento presencial no Centro, Zona Sul e Barra da Tijuca; e Remotamente em todo território nacional.

Acesse nosso conteúdo e entre em contato:

- Facebook / Instagram: @micro24horas

- Blog: micro24horas.com.br/blog

- Tel./WhatsApp: 21 99565-7776

🔹 Tecnologia descomplicada, solução garantida!

Leia mais sobre o assunto

Comentários:

Nenhum comentário foi feito, seja o primeiro!