O perigo invisível da tecnologia

Imagine que você tem um cadeado na porta da sua casa, e só você e sua família sabem como abri-lo. Agora, suponha que um ladrão descubra uma falha nesse cadeado que nem mesmo o fabricante conhece. Ele pode entrar sem ser detectado, roubar seus pertences e sumir antes que você perceba. Esse é o princípio de um ataque “Zero Day” (ou “Dia Zero”) — uma ameaça invisível que explora falhas desconhecidas em sistemas de computador.

Neste artigo, vamos explicar de forma simples o que são esses ataques, como funcionam e, principalmente, como se proteger. Se você é leigo em tecnologia ou idoso e quer entender melhor esse risco digital, continue lendo!

O que é um Ataque Zero Day?

Um ataque Zero Day acontece quando hackers descobrem uma vulnerabilidade em um software (como Windows, Android, iOS ou programas como navegadores e aplicativos de banco) antes mesmo que os desenvolvedores saibam do problema. Como a falha é desconhecida, não há correção disponível — e os criminosos podem explorá-la livremente.

O nome “Zero Day” vem do fato de que, quando o ataque é descoberto, os criadores do software têm zero dias para corrigi-lo, pois já está sendo usado por invasores.

Exemplo Prático:

Pense em um carro com um defeito no freio que nem a montadora sabe existir. Se um criminoso descobrir esse problema, ele pode fazer com que o carro pare de frear em um momento crítico — e como a montadora não conhece o defeito, não há recall ou reparo disponível.

Como funciona um Ataque Zero Day?

-

Descoberta da Vulnerabilidade

-

Hackers ou pesquisadores de segurança encontram uma falha em um sistema.

-

Se for um criminoso, ele pode vender essa informação na deep web ou usá-la para ataques.

-

Exploração da Falha

-

O invasor cria um código malicioso (exploit) para invadir sistemas usando essa vulnerabilidade.

-

Esse código pode vir em um e-mail falso, um link enganoso ou até em um anexo infectado.

-

Ataque Bem-Sucedido

-

Correção (Quando Descoberta)

-

Quando a empresa dona do software descobre a falha, ela lança uma atualização de segurança (patch).

-

Quem não atualizar seu sistema continua vulnerável.

Por que os Zero Day Attacks são tão perigosos?

-

Não Há Aviso Prévio

-

Vítimas Fáceis

-

Uso em Ataques em Larga Escala

Como se proteger? Dicas simples e eficazes

Apesar de assustadores, existem formas de reduzir os riscos:

1. Mantenha tudo atualizado

-

Sistema operacional (Windows, macOS, Android, iOS) → Sempre instale as últimas atualizações.

-

Navegadores (Chrome, Firefox, Edge) → Eles corrigem falhas com frequência.

-

Aplicativos → Ative atualizações automáticas na loja de apps.

2. Cuidado com E-mails e Links Suspeitos

3. Use um bom Antivírus

4. Faça backups regulares

-

Salve fotos e documentos importantes em um HD externo ou nuvem (Google Drive, OneDrive). Assim, se seu computador for infectado, você não perde tudo.

5. Evite usar programas piratas

Conclusão: Fique atento, mas não entre em pânico

Ataques Zero Day são perigosos, mas seguindo boas práticas de segurança, você reduz muito os riscos. Lembre-se:

✅ Atualize sempre seus dispositivos.

✅ Não clique em links suspeitos.

✅ Use antivírus e backups.

A tecnologia avança, e os criminosos também. Mas com cuidado e informação, você pode navegar na internet com mais segurança.

Se tiver dúvidas, deixe nos comentários! Estou aqui para ajudar.

📌 Dica Extra: Compartilhe este artigo com amigos e familiares — a melhor defesa é a informação!

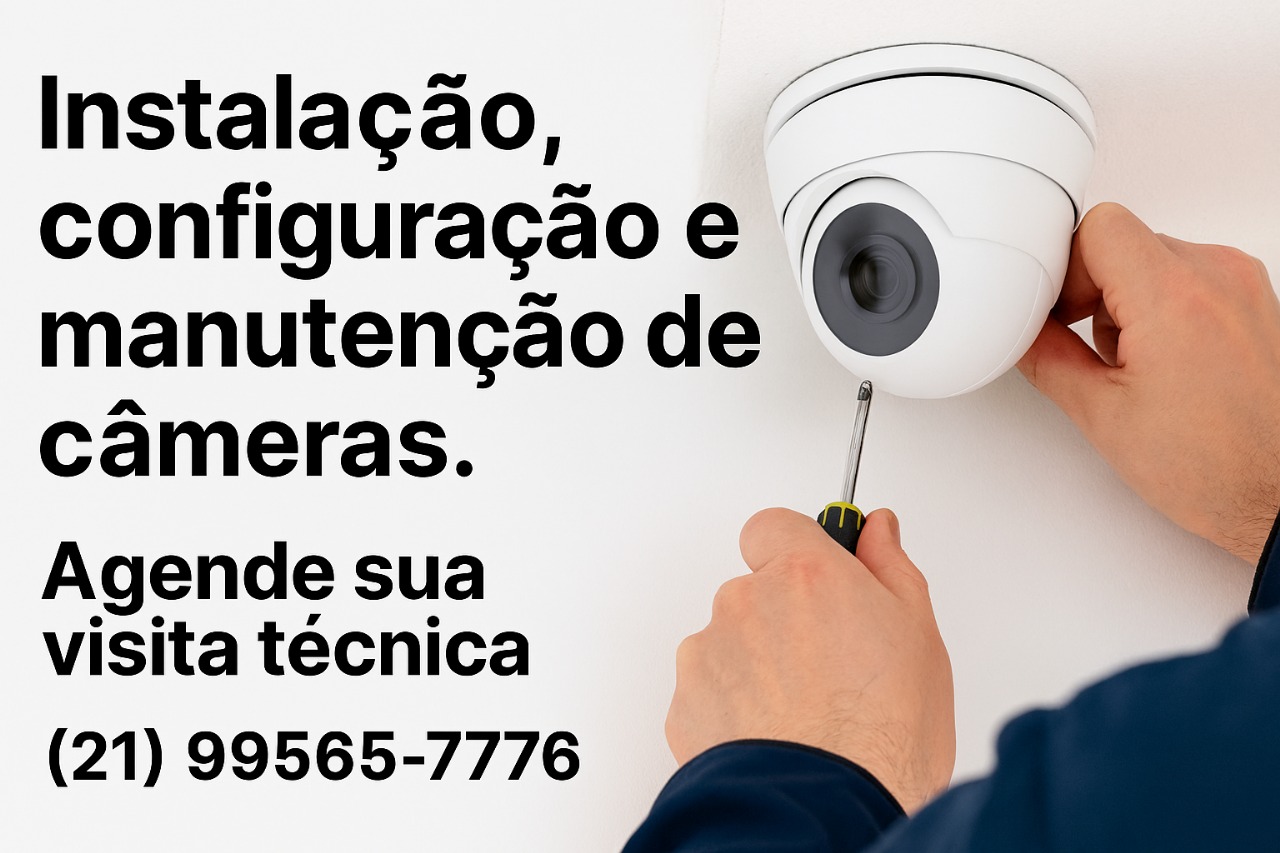

Precisa de ajuda profissional? Estou aqui para ajudar!

Sou Augusto de Sá, Analista de Suporte Técnico em TI com mais de 25 anos de experiência. Ofereço:

✅ Atendimento remoto 24 horas (inclusive fins de semana e feriados).

✅ Solução rápida e sem complicação.

✅ Pagamento via Pix.

Entre em contato agora mesmo e resolva seu problema!

📞 WhatsApp: 21 99565-7776

Leia mais sobre o assunto

Comentários:

Nenhum comentário foi feito, seja o primeiro!