O modo anônimo é seguro?

Muitas pessoas acreditam que o Modo Anônimo as torna invisíveis na internet, mas a realidade é um pouco diferente.

4 de março de 2026

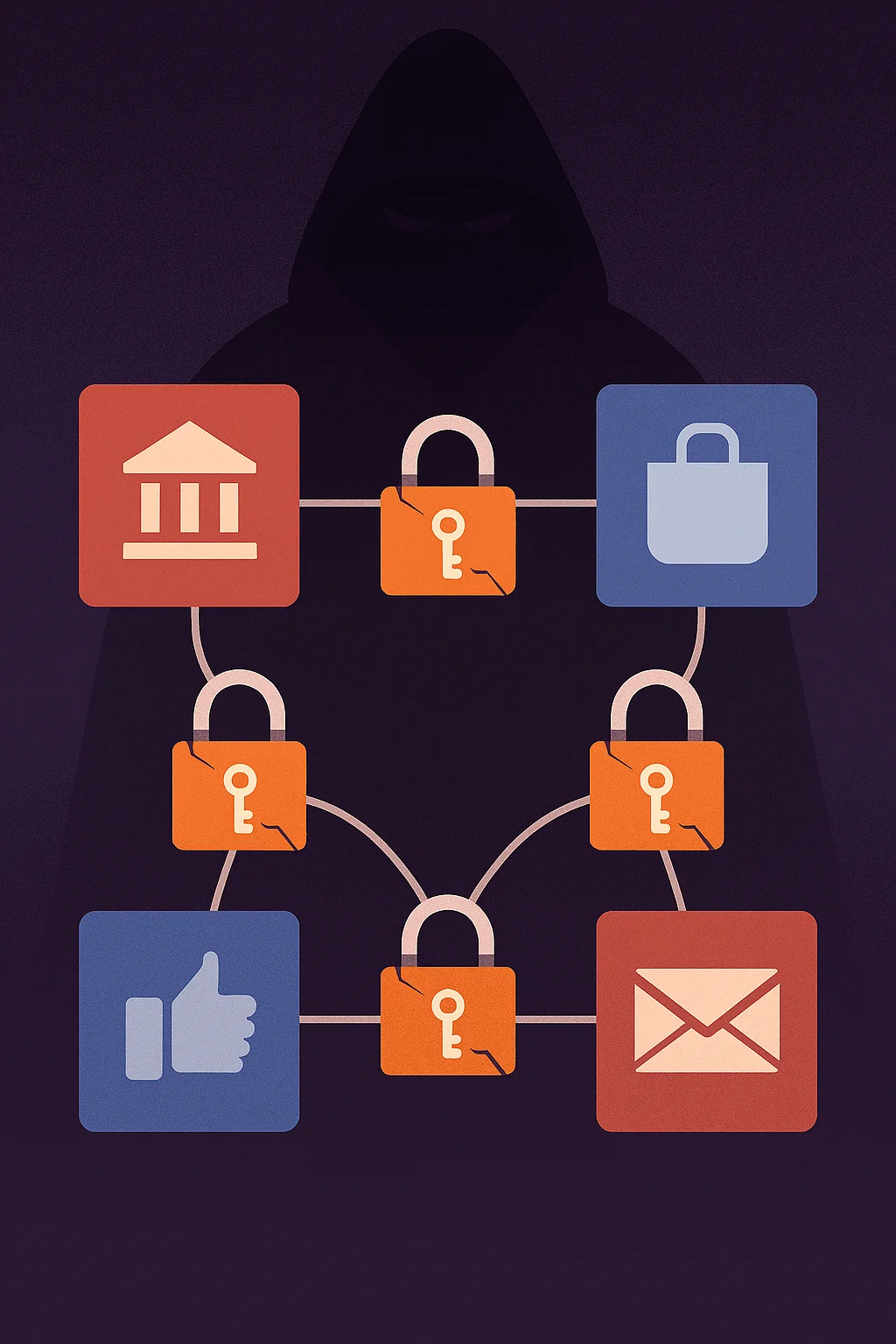

Reutilizar a mesma senha em múltiplos serviços é o maior risco de segurança para usuários e empresas no Brasil, abrindo portas para fraudes financeiras e ransomware através de ataques de Credential Stuffing. A solução é simples: use um Gerenciador de Senhas para criar credenciais únicas e complexas para cada conta e ative a Autenticação de Dois Fatores (2FA) em tudo.

Em um mundo cada vez mais conectado, onde a vida pessoal, financeira e profissional se entrelaça em plataformas digitais, a senha é a primeira e mais vital linha de defesa contra ameaças cibernéticas. No entanto, uma prática comum e perigosíssima persiste no Brasil, em lares e escritórios: a reutilização da mesma senha em múltiplos sites, serviços e aplicativos.

Esta conveniência aparente é, na verdade, uma falha de segurança catastrófica, transformando uma única violação de dados em uma potencial cascata de acessos não autorizados. No contexto brasileiro, onde o volume de incidentes de phishing, vazamentos de dados e fraudes digitais cresce exponencialmente, a estratégia de “uma senha para todos” não é apenas imprudente — é um convite aberto ao crime cibernético.

Para entender o perigo de reutilizar senhas, é fundamental compreender a engenharia de um ataque que explora essa vulnerabilidade. O ciclo começa, quase sempre, com um vazamento de dados em um serviço ou site.

Não importa quão seguro você considere um site, nenhuma plataforma está imune. Empresas de todos os portes, de gigantes globais a pequenos e-commerces locais, podem sofrer invasões. Quando isso acontece, os criminosos roubam um banco de dados que inclui nomes de usuário (ou e-mails) e senhas.

É crucial destacar: mesmo que a senha esteja “criptografada” (geralmente usando hashing), muitas vezes essa criptografia não é robusta o suficiente (como o obsoleto MD5 ou hashes fracos) ou pode ser quebrada através de técnicas como ataques de dicionário ou de força bruta, especialmente se a senha for curta ou comum. No Brasil, o uso de senhas como “123456”, “senha123”, ou datas de aniversário ainda é alarmante.

Aqui é onde a reutilização de senhas se torna letal. Os criminosos não ficam parados. Eles pegam as listas de credenciais roubadas (os vazamentos) e as inserem automaticamente em milhares de outras plataformas – bancos, redes sociais, serviços de e-mail, plataformas de trabalho remoto (VPNs), e até mesmo em sites governamentais – usando bots e scripts de alta velocidade. Essa técnica é conhecida como Ataque de Credential Stuffing.

O sucesso desse ataque depende inteiramente da sua falta de disciplina em segurança. Se o seu e-mail e senha vazados em um e-commerce de camisetas forem os mesmos que você usa no seu internet banking ou no sistema interno da sua empresa, o invasor terá acesso imediato. O risco migra de um simples “troca-troca” de senhas para perda financeira, roubo de identidade e espionagem corporativa.

Para o usuário doméstico brasileiro, a reutilização de senhas tem consequências que vão muito além do mero aborrecimento:

O principal alvo. Uma senha vazada em um site de streaming pode ser a mesma usada para acessar o aplicativo do seu banco ou carteiras digitais (PicPay, Nubank, Mercado Pago, etc.). Com acesso, o criminoso pode:

Com o acesso ao e-mail principal, o criminoso pode redefinir as senhas de todos os outros serviços vinculados. O e-mail é a “chave-mestra” da vida digital. A partir dele, o invasor pode:

Muitos usuários usam senhas simples e reutilizadas para acessar o painel de configuração do roteador Wi-Fi ou dispositivos de Internet das Coisas (IoT), como câmeras de segurança ou assistentes virtuais. Uma vez comprometidas, o criminoso pode:

Para o Analista de Suporte Técnico de TI, Augusto de Sá, o perigo é ainda mais grave em um ambiente corporativo. A reutilização de senhas por um único funcionário pode ser o ponto de entrada para um ataque que paralisa toda a empresa, gerando prejuízos milionários.

A falha de segurança frequentemente começa fora do ambiente de trabalho. Um colaborador utiliza a mesma senha para o seu e-mail pessoal (que foi vazado em um site de jogos, por exemplo) e para o e-mail corporativo ou, pior, para a VPN (Rede Privada Virtual) que dá acesso remoto à rede da empresa.

Com essa credencial em mãos, o cibercriminoso pode:

O Credential Stuffing corporativo é a porta de entrada favorita para a instalação de malwares de alto impacto. No Brasil, ataques de Ransomware têm sido devastadores, criptografando todos os arquivos da rede e exigindo altos resgates em criptomoedas.

No Brasil, a LGPD estabeleceu um rigoroso quadro legal para a proteção de dados pessoais. Uma violação de segurança que resulte de uma falha básica, como a reutilização de senhas por um funcionário, pode ser vista como falha na implementação de medidas de segurança adequadas.

Apesar da complexidade das ameaças, a solução para mitigar o risco da senha única é acessível e eficaz. Envolve a adoção de ferramentas e a mudança de mentalidade tanto em casa quanto na empresa.

A regra de ouro da segurança cibernética. Se um serviço vazar, apenas a conta daquele serviço será comprometida, e o restante da sua vida digital e corporativa permanecerá seguro.

A mente humana não foi feita para memorizar centenas de senhas aleatórias e complexas. É aqui que o gerenciador de senhas se torna o maior aliado da segurança.

A Autenticação de Dois Fatores (ou Multifator – MFA) é o segundo muro de proteção e deve ser ativada em todas as contas que a suportam, especialmente e-mail, bancos e redes sociais.

No contexto de Credential Stuffing, o 2FA é um bloqueio absoluto. Mesmo com a senha correta, o ataque falha na etapa de verificação do segundo fator, frustrando a tentativa de acesso.

Para o Analista de Suporte de TI em um ambiente empresarial, é imperativo implementar e fiscalizar uma política de senhas que inclua:

Embora os gerenciadores de senhas nativos de navegadores (Chrome, Edge, Firefox) tenham melhorado, eles são frequentemente alvos de malwares específicos que são desenhados para roubar todas as credenciais salvas em um único golpe. O uso de um gerenciador de senhas dedicado (como os mencionados acima) oferece uma camada de segurança mais robusta e isolada do navegador.

A reutilização de senhas é a falha de segurança mais evitável e, ironicamente, uma das mais prevalentes no Brasil. Em um mercado onde a confiança digital é a moeda de troca e a LGPD exige responsabilidade, a disciplina em segurança de credenciais não é um luxo, mas uma necessidade fundamental.

Seja você um usuário doméstico protegendo sua conta bancária e privacidade, ou um profissional de TI defendendo a infraestrutura crítica de uma empresa, a regra é clara: o sacrifício da conveniência é o preço da segurança. Adote o gerenciador de senhas e ative o 2FA hoje. Proteja cada conta como se fosse a única e mais importante.

🚀 Tecnologia sem preocupações: Suporte 24h para você e seu negócio! 🖥️📱

Precisa de suporte técnico confiável e acessível a qualquer hora? Na Micro24 Horas, oferecemos manutenção e suporte 24 horas, inclusive fins de semana e feriados!

Nossa equipe está pronta para resolver seus problemas, com mais de 25 anos de experiência solucionando desafios para empresas e usuários domésticos.

Nossos Destaques:

Além disso, oferecemos:

Acesse nosso conteúdo e entre em contato:

🔹 Tecnologia descomplicada, solução garantida!

Muitas pessoas acreditam que o Modo Anônimo as torna invisíveis na internet, mas a realidade é um pouco diferente.

4 de março de 2026

Você já teve aquela sensação de que, mesmo trocando a fechadura, alguém ainda tem a chave da sua casa?

21 de fevereiro de 2026

Você sabia que seu computador já vem com um "segurança" particular instalado? O Windows Defender evoluiu muito e hoje protege milhões de pessoas.

17 de fevereiro de 2026

Comentários:

Nenhum comentário foi feito, seja o primeiro!