Entenda o que é o acesso à rede Zero Trust de forma simples e proteja-se no mundo digital.

Imaginem uma casa. Na maioria das vezes, o portão da frente está trancado, mas uma vez que você entra, você tem acesso a todos os cômodos. A sala de estar, a cozinha, os quartos… é como se a sua casa confiasse em você. No mundo da tecnologia, o acesso às redes costumava funcionar de forma parecida. Uma vez que você estava dentro da rede de uma empresa, seja a partir de um escritório ou de casa, era como se você tivesse um passe livre para acessar quase tudo.

Mas e se um invasor conseguisse a chave? Ou se um funcionário mal-intencionado decidisse ir além de suas permissões? É aí que entra a filosofia da Confiança Zero, ou Zero Trust, em inglês. Em vez de assumir que algo ou alguém é confiável só porque está dentro da rede, o modelo Zero Trust adota a postura de “nunca confie, sempre verifique”.

Para nós, brasileiros, onde a digitalização avança rapidamente, mas os golpes também se multiplicam, entender o Zero Trust é fundamental. Seja para proteger os dados da sua pequena empresa, os arquivos da sua família ou simplesmente a sua privacidade, essa abordagem de segurança é o futuro.

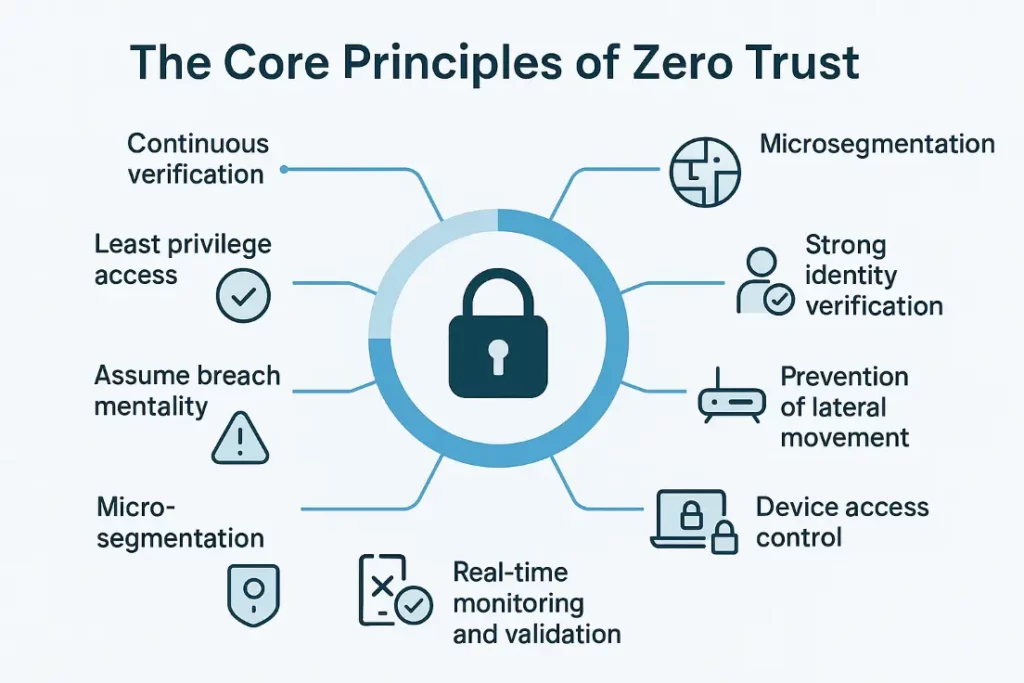

Como a confiança Zero funciona?

O conceito é simples, mas a aplicação pode ser detalhada. Vamos dividi-lo em alguns pontos para facilitar a compreensão.

1. Verificação Contínua: No modelo tradicional, a verificação acontecia só na entrada. Pense no porteiro do seu condomínio: ele verifica sua identidade na entrada e depois você pode circular livremente. No Zero Trust, a verificação é constante. A cada vez que você tenta acessar um arquivo, um programa ou um sistema, o sistema pergunta: “Você é realmente você? E você tem permissão para isso agora?” É como se o porteiro te seguisse em todos os andares, verificando sua identidade antes de abrir cada porta.

2. Acesso Mínimo Necessário: Outro princípio chave é o do “acesso privilegiado mínimo”. Pense em um funcionário do RH de uma empresa. Ele precisa de acesso aos dados dos funcionários, mas não precisa de acesso às informações financeiras da empresa, certo? No modelo Zero Trust, esse funcionário só terá acesso ao que é estritamente necessário para realizar o seu trabalho. Se houver uma tentativa de acessar algo fora de suas permissões, o sistema simplesmente nega. Isso reduz o risco de um ataque interno ou de um hacker que, ao invadir a conta de um funcionário, acesse dados sensíveis que não deveriam estar ao seu alcance.

3. Proteção de Dados de Dentro para Fora: A maioria dos ataques cibernéticos acontece por meio de invasores que, uma vez dentro da rede, se movem de forma silenciosa para encontrar o que procuram. Com o Zero Trust, cada pedacinho da rede é tratado como se estivesse em um ambiente perigoso, mesmo que ele esteja “dentro de casa”. Isso significa que as informações mais importantes (como dados de clientes, informações financeiras, etc.) são protegidas de forma mais rigorosa, exigindo múltiplas verificações antes de serem acessadas.

Por que a confiança Zero é tão importante hoje?

Vivemos em um mundo onde a nossa “rede de trabalho” não está mais em um único lugar. As pessoas trabalham em casa, em cafés, no escritório e até mesmo em viagens. A pandemia da COVID-19 acelerou essa mudança, e com ela, a necessidade de repensar a segurança.

1. Adeus, Perímetro: O conceito de “perímetro de segurança”, a linha invisível que separava o que é seguro do que não é, está desaparecendo. Se você acessa a rede da sua empresa de casa, usando a internet da sua operadora, a segurança precisa ser garantida independentemente de onde você esteja. O Zero Trust faz exatamente isso. Ele protege o acesso e as informações, não o local físico.

2. O Crescimento de Ameaças: Golpes por e-mail, sites falsos, invasões por roubo de senhas… a lista de ameaças cibernéticas é longa e cresce a cada dia. Para nós, no Brasil, a realidade dos golpes por Pix, clonagem de WhatsApp e outros ataques é assustadora. O Zero Trust ajuda a mitigar esses riscos, pois mesmo que a senha de um usuário seja roubada, o invasor terá dificuldade em acessar os dados, já que o sistema exigirá outras verificações.

3. Regulamentação e Privacidade: A Lei Geral de Proteção de Dados (LGPD) no Brasil exige que as empresas protejam os dados pessoais de seus clientes e funcionários. Adotar uma abordagem de Confiança Zero é uma das maneiras mais eficazes de cumprir essas regulamentações, garantindo que as informações só sejam acessadas por quem realmente precisa e com as devidas permissões.

Prós e Contras da Confiança Zero

Como toda solução, a Confiança Zero tem seus pontos positivos e negativos. É importante ter clareza sobre ambos para entender o que essa abordagem pode significar na prática.

Prós:

- Segurança Robusta: A principal vantagem é a segurança superior. Ao não confiar em ninguém, você elimina muitas vulnerabilidades, como aquelas causadas por senhas fracas, acessos indevidos e movimentação de hackers dentro da rede.

- Flexibilidade e Acesso Remoto: Facilita o trabalho à distância de forma segura, já que a segurança não depende do local físico. Isso é ideal para a realidade atual do trabalho híbrido.

- Melhor Controle: Empresas e usuários têm um controle mais rigoroso sobre quem acessa o quê e por quê, permitindo uma auditoria mais precisa em caso de incidentes.

- Menos Impacto de Ameaças Internas: Protege contra funcionários mal-intencionados ou com acesso a mais informações do que o necessário.

- Adaptação a Novas Tecnologias: O modelo Zero Trust se adapta bem a novas tecnologias como a Nuvem, onde os dados já não ficam mais em um servidor físico dentro da empresa.

Contras:

- Complexidade de Implementação: Para empresas maiores, a transição para um modelo Zero Trust pode ser um desafio. Exige planejamento cuidadoso e, muitas vezes, a substituição de softwares e equipamentos.

- Custo: A implementação pode ter um custo inicial alto para empresas, especialmente as menores, que precisam investir em novas tecnologias e treinamentos.

- Possível Impacto na Usabilidade: A verificação contínua pode, em alguns casos, adicionar um ou dois passos a mais para os usuários, o que pode parecer um incômodo inicial, como ter que digitar a senha do celular para acessar o aplicativo do banco. No entanto, com a tecnologia de hoje, esse processo é cada vez mais suave e rápido.

Conclusão: Por que se preocupar com isso?

Pense na Confiança Zero não como uma tecnologia complexa, mas como uma mudança de mentalidade. É o mesmo raciocínio que nos leva a não deixar a porta de casa aberta e a trancar o carro quando estacionamos. É sobre não assumir a segurança e a confiança de forma automática.

Para os usuários do dia a dia, essa filosofia se traduz na importância de usar a autenticação de dois fatores (quando o banco te manda um SMS com um código para entrar na conta, por exemplo) e de ficar de olho em tudo o que parece suspeito na internet. Para as empresas, é a forma mais eficaz de proteger os dados de seus clientes, funcionários e, claro, o próprio negócio.

Em um mundo onde a tecnologia está cada vez mais presente, entender os princípios por trás da segurança digital é tão importante quanto saber usar um celular ou um computador. A Confiança Zero é o nosso novo porteiro virtual, sempre vigilante e pronto para proteger o que é mais importante: a nossa privacidade e a segurança das nossas informações.

🚀 Tecnologia sem preocupações: Suporte 24h para você e seu negócio! 🖥️📱

Precisa de suporte técnico confiável e acessível a qualquer hora? Na Micro24 Horas, oferecemos manutenção e suporte 24 horas, inclusive fins de semana e feriados!

Nossa equipe está pronta para resolver seus problemas, com mais de 25 anos de experiência solucionando desafios para empresas e usuários domésticos.

Nossos Destaques:

- Montagem e Manutenção: Especialistas em montagem e manutenção de computadores e notebooks, garantindo o melhor desempenho para seus equipamentos.

- Instalação e Configuração: Realizamos a instalação e configuração de softwares e impressoras, deixando tudo pronto para o uso.

- Conectividade Total: Resolvemos seus problemas de internet com a instalação, configuração e reparo de internet cabeada e Wi-Fi, incluindo a otimização com Roteadores Mesh.

Além disso, oferecemos:

- Dicas diárias sobre tecnologia, IA, segurança digital e muito mais!

- Atendimento presencial e remoto no Centro, Zona Sul e Barra da Tijuca.

Acesse nosso conteúdo e entre em contato:

- Facebook: micro24horas

- Blog: micro24horas.com.br/blog

- Tel./WhatsApp: 21 99565-7776

🔹 Tecnologia descomplicada, solução garantida!

Leia mais sobre o assunto

Comentários:

Nenhum comentário foi feito, seja o primeiro!